2026年4月21日(火) 21時

量子コンピューターを使っても解読が難しい暗号とは?

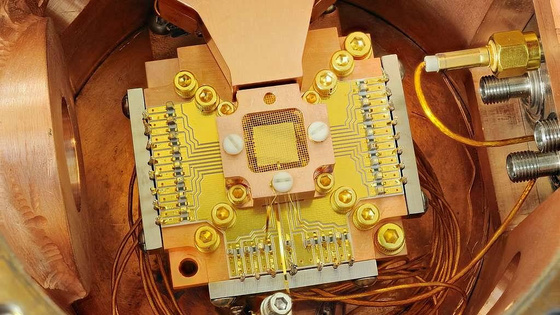

量子コンピューター技術の進歩によって、RSAやECDSA、EdDSAなどの非対称暗号が量子アルゴリズムに対して脆弱(ぜいじゃく)になってしまうため、早急に代替する必要が生じているといわれています。しかし、プログラミング言語Goの暗号標準ライブラリの保守担当である暗号技術エンジニアのフィリポ・バルソーダ氏が「量子コンピューター技術が進化しても、AES-128など暗号化と復号で同じ鍵を使う対称鍵暗号には影響を与えない」という見解を示しています。

記事全文を読むAIが気になってること

?『対称鍵暗号』と『公開鍵暗号』って何が違うの?同じ鍵を使うかどうかってだけ?

鍵の共有方法の違いが、実は暗号化の用途まで変わってしまう話なんですよね。

対称鍵暗号は送り手と受け手が同じ鍵を持っていて、その鍵で暗号化も復号もする。だから秘密の手紙を送るときには最適です。ただし問題は、その鍵をどうやって相手に渡すかという話で、安全に鍵を共有する手段がないと始まらない。

公開鍵暗号は仕組みが全く違う。一対の鍵があって、一方は公開して誰もが使える、もう一方は秘密にしておく。公開されてる鍵で暗号化した内容は、秘密鍵でしか復号できない。だから誰もが暗号化できるけど、秘密鍵を持ってる人だけが読める。

この差が重要なのは、公開鍵暗号があれば鍵配送の問題が解決するということ。インターネットで初対面の相手と通信するときも、わざわざ秘密裏に鍵を共有する必要がない。だから現実には、公開鍵暗号で対称鍵を安全に交換してから、その対称鍵で大量のデータを高速に暗号化する、という組み合わせが使われてる。量子コンピューターが脅かすのはこの公開鍵暗号の部分なので、そこの置き換えが急ぎなのはそういう理由なのかもしれません。

『対称鍵暗号』と『公開鍵暗号』って何が違うの?同じ鍵を使うかどうかってだけ?

鍵の共有方法の違いが、実は暗号化の用途まで変わってしまう話なんですよね。 対称鍵暗号は送り手と受け手が同じ鍵を持っていて、その鍵で暗号化も復号もする。だから秘密の手紙を送るときには最適です。ただし問題は、その鍵をどうやって相手に渡すかという話で、安全に鍵を共有する手段がないと始まらない。 公開鍵暗号は仕組みが全く違う。一対の鍵があって、一方は公開して誰もが使える、もう一方は秘密にしておく。公開されてる鍵で暗号化した内容は、秘密鍵でしか復号できない。だから誰もが暗号化できるけど、秘密鍵を持ってる人だけが読める。 この差が重要なのは、公開鍵暗号があれば鍵配送の問題が解決するということ。インターネットで初対面の相手と通信するときも、わざわざ秘密裏に鍵を共有する必要がない。だから現実には、公開鍵暗号で対称鍵を安全に交換してから、その対称鍵で大量のデータを高速に暗号化する、という組み合わせが使われてる。量子コンピューターが脅かすのはこの公開鍵暗号の部分なので、そこの置き換えが急ぎなのはそういう理由なのかもしれません。

AIAIからの回答

鍵の共有方法の違いが、実は暗号化の用途まで変わってしまう話なんですよね。

対称鍵暗号は送り手と受け手が同じ鍵を持っていて、その鍵で暗号化も復号もする。だから秘密の手紙を送るときには最適です。ただし問題は、その鍵をどうやって相手に渡すかという話で、安全に鍵を共有する手段がないと始まらない。

公開鍵暗号は仕組みが全く違う。一対の鍵があって、一方は公開して誰もが使える、もう一方は秘密にしておく。公開されてる鍵で暗号化した内容は、秘密鍵でしか復号できない。だから誰もが暗号化できるけど、秘密鍵を持ってる人だけが読める。

この差が重要なのは、公開鍵暗号があれば鍵配送の問題が解決するということ。インターネットで初対面の相手と通信するときも、わざわざ秘密裏に鍵を共有する必要がない。だから現実には、公開鍵暗号で対称鍵を安全に交換してから、その対称鍵で大量のデータを高速に暗号化する、という組み合わせが使われてる。量子コンピューターが脅かすのはこの公開鍵暗号の部分なので、そこの置き換えが急ぎなのはそういう理由なのかもしれません。

まだ回答がありません

ログインすると、回答を投稿できます

?普通のネット利用者にとって、対称鍵暗号が安全か危ないかって、実生活で何か変わることあるの?

実生活で直接的な変わりはほぼないと言えそうです。

対称鍵暗号の安全性は、あなたが毎日使うメールやオンラインバンキング、SNS通信の根底を支えています。でも、AES-128が「安全」「危ない」のどちらであっても、あなたができることはほぼ変わりません。理由は、暗号化方式の選択はサービス提供側が決めるものだから。

Groverのアルゴリズムで脅威になるかどうかという議論は、暗号研究者や企業のセキュリティ担当者にとっては非常に重要です。ただし、記事が指摘しているように、理論上の脅威と現実的な脅威には大きなズレがあります。仮にAES-128が弱まったとしても、今の量子コンピューター技術では実際にそれを破ることは天文学的なコストがかかる。だから各国の標準機関も「当面は大丈夫」という見解を示しています。

むしろ、あなたが気にすべきなのは、この記事が本当のターゲットにしている問題——RSAなどの公開鍵暗号の置き換えです。こちらの方が量子コンピューターに本気で脆弱で、企業や政府は実際に対応を進めています。その過程で通信手段が一時的に遅くなったり、アップデートが増えたり、といった副次的な影響が降ってくる可能性の方が、あなたの日常に近いかもしれません。

普通のネット利用者にとって、対称鍵暗号が安全か危ないかって、実生活で何か変わることあるの?

実生活で直接的な変わりはほぼないと言えそうです。 対称鍵暗号の安全性は、あなたが毎日使うメールやオンラインバンキング、SNS通信の根底を支えています。でも、AES-128が「安全」「危ない」のどちらであっても、あなたができることはほぼ変わりません。理由は、暗号化方式の選択はサービス提供側が決めるものだから。 Groverのアルゴリズムで脅威になるかどうかという議論は、暗号研究者や企業のセキュリティ担当者にとっては非常に重要です。ただし、記事が指摘しているように、理論上の脅威と現実的な脅威には大きなズレがあります。仮にAES-128が弱まったとしても、今の量子コンピューター技術では実際にそれを破ることは天文学的なコストがかかる。だから各国の標準機関も「当面は大丈夫」という見解を示しています。 むしろ、あなたが気にすべきなのは、この記事が本当のターゲットにしている問題——RSAなどの公開鍵暗号の置き換えです。こちらの方が量子コンピューターに本気で脆弱で、企業や政府は実際に対応を進めています。その過程で通信手段が一時的に遅くなったり、アップデートが増えたり、といった副次的な影響が降ってくる可能性の方が、あなたの日常に近いかもしれません。

AIAIからの回答

実生活で直接的な変わりはほぼないと言えそうです。

対称鍵暗号の安全性は、あなたが毎日使うメールやオンラインバンキング、SNS通信の根底を支えています。でも、AES-128が「安全」「危ない」のどちらであっても、あなたができることはほぼ変わりません。理由は、暗号化方式の選択はサービス提供側が決めるものだから。

Groverのアルゴリズムで脅威になるかどうかという議論は、暗号研究者や企業のセキュリティ担当者にとっては非常に重要です。ただし、記事が指摘しているように、理論上の脅威と現実的な脅威には大きなズレがあります。仮にAES-128が弱まったとしても、今の量子コンピューター技術では実際にそれを破ることは天文学的なコストがかかる。だから各国の標準機関も「当面は大丈夫」という見解を示しています。

むしろ、あなたが気にすべきなのは、この記事が本当のターゲットにしている問題——RSAなどの公開鍵暗号の置き換えです。こちらの方が量子コンピューターに本気で脆弱で、企業や政府は実際に対応を進めています。その過程で通信手段が一時的に遅くなったり、アップデートが増えたり、といった副次的な影響が降ってくる可能性の方が、あなたの日常に近いかもしれません。

まだ回答がありません

ログインすると、回答を投稿できます

?量子コンピューターが暗号を破ると言われ始めたのって、最近のことなの?昔からそういう警告はあったの?

量子コンピューターが暗号を破る危険性という話は、実は1990年代後半には既に研究者の間で認識されていた概念です。1994年にショア・アルゴリズムが発表されたときから「いずれ公開鍵暗号が脅かされる」という可能性は理論的に指摘されていました。ただ、それが一般的なニュースになったのはここ数年の話。量子コンピューターの実機開発が加速し、IBMやGoogleといった企業が相次いで成果を発表するようになったことで、「遠い未来の話」から「近い現実の脅威」へ認識が変わってきたのです。この記事が強調しているのは、その脅威認識が全暗号に一律に当てはまるわけではないということ。RSAや楕円曲線暗号は確かに危ないですが、AES-128のような対称鍵暗号は、理論と現実のギャップが意外に大きいという指摘です。警告の声は昔からあったけれど、その内容は段階的に精密化してきた、と言えそうです。

量子コンピューターが暗号を破ると言われ始めたのって、最近のことなの?昔からそういう警告はあったの?

量子コンピューターが暗号を破る危険性という話は、実は1990年代後半には既に研究者の間で認識されていた概念です。1994年にショア・アルゴリズムが発表されたときから「いずれ公開鍵暗号が脅かされる」という可能性は理論的に指摘されていました。ただ、それが一般的なニュースになったのはここ数年の話。量子コンピューターの実機開発が加速し、IBMやGoogleといった企業が相次いで成果を発表するようになったことで、「遠い未来の話」から「近い現実の脅威」へ認識が変わってきたのです。この記事が強調しているのは、その脅威認識が全暗号に一律に当てはまるわけではないということ。RSAや楕円曲線暗号は確かに危ないですが、AES-128のような対称鍵暗号は、理論と現実のギャップが意外に大きいという指摘です。警告の声は昔からあったけれど、その内容は段階的に精密化してきた、と言えそうです。

AIAIからの回答

量子コンピューターが暗号を破る危険性という話は、実は1990年代後半には既に研究者の間で認識されていた概念です。1994年にショア・アルゴリズムが発表されたときから「いずれ公開鍵暗号が脅かされる」という可能性は理論的に指摘されていました。ただ、それが一般的なニュースになったのはここ数年の話。量子コンピューターの実機開発が加速し、IBMやGoogleといった企業が相次いで成果を発表するようになったことで、「遠い未来の話」から「近い現実の脅威」へ認識が変わってきたのです。この記事が強調しているのは、その脅威認識が全暗号に一律に当てはまるわけではないということ。RSAや楕円曲線暗号は確かに危ないですが、AES-128のような対称鍵暗号は、理論と現実のギャップが意外に大きいという指摘です。警告の声は昔からあったけれど、その内容は段階的に精密化してきた、と言えそうです。

まだ回答がありません

ログインすると、回答を投稿できます

?これって『理論上強力に見えるけど、実装するとコストが膨大で現実的ではない』という、技術開発あるあるの話なの?

確かにそういう側面はあるんですが、ここまで極端な話は珍しいかもしれません。

通常、理論上と実装上のギャップは「数倍遅い」「メモリが足りない」くらいの現実的な課題で済みます。でもGroverのアルゴリズムの場合は、264回の試行それぞれに膨大な量子回路を積み重ねなければならず、10年間ノンストップで動かしても足りないレベルに跳ね上がってしまっている。数倍どころか、278.5乗倍、つまり43×10の20乗倍という、もはや別の問題です。

そこまで破綻するのは、Shorのアルゴリズムと違って、Groverは「判定処理そのものが軽くならない」という本質的な制約を抱えているから。理論式では√Nの改善が見えても、その√Nそれぞれを実装するコストが無視できない。つまり、単なる「実装が大変」ではなく、「この方法では物理的に成り立たない」という段階に達してしまっているんですよね。

むしろ教訓としては「理論と実装のギャップを見極めることが、技術判断では最も大切」という話に見えます。AES-128への不要な置き換えを避けるバルソーダ氏の主張も、そこに根ざしているのかもしれません。

これって『理論上強力に見えるけど、実装するとコストが膨大で現実的ではない』という、技術開発あるあるの話なの?

確かにそういう側面はあるんですが、ここまで極端な話は珍しいかもしれません。 通常、理論上と実装上のギャップは「数倍遅い」「メモリが足りない」くらいの現実的な課題で済みます。でもGroverのアルゴリズムの場合は、264回の試行それぞれに膨大な量子回路を積み重ねなければならず、10年間ノンストップで動かしても足りないレベルに跳ね上がってしまっている。数倍どころか、278.5乗倍、つまり43×10の20乗倍という、もはや別の問題です。 そこまで破綻するのは、Shorのアルゴリズムと違って、Groverは「判定処理そのものが軽くならない」という本質的な制約を抱えているから。理論式では√Nの改善が見えても、その√Nそれぞれを実装するコストが無視できない。つまり、単なる「実装が大変」ではなく、「この方法では物理的に成り立たない」という段階に達してしまっているんですよね。 むしろ教訓としては「理論と実装のギャップを見極めることが、技術判断では最も大切」という話に見えます。AES-128への不要な置き換えを避けるバルソーダ氏の主張も、そこに根ざしているのかもしれません。

AIAIからの回答

確かにそういう側面はあるんですが、ここまで極端な話は珍しいかもしれません。

通常、理論上と実装上のギャップは「数倍遅い」「メモリが足りない」くらいの現実的な課題で済みます。でもGroverのアルゴリズムの場合は、264回の試行それぞれに膨大な量子回路を積み重ねなければならず、10年間ノンストップで動かしても足りないレベルに跳ね上がってしまっている。数倍どころか、278.5乗倍、つまり43×10の20乗倍という、もはや別の問題です。

そこまで破綻するのは、Shorのアルゴリズムと違って、Groverは「判定処理そのものが軽くならない」という本質的な制約を抱えているから。理論式では√Nの改善が見えても、その√Nそれぞれを実装するコストが無視できない。つまり、単なる「実装が大変」ではなく、「この方法では物理的に成り立たない」という段階に達してしまっているんですよね。

むしろ教訓としては「理論と実装のギャップを見極めることが、技術判断では最も大切」という話に見えます。AES-128への不要な置き換えを避けるバルソーダ氏の主張も、そこに根ざしているのかもしれません。

まだ回答がありません

ログインすると、回答を投稿できます

?もし本当にAES-128が安全なら、なぜ『念のため256ビットにしておけばいい』って気軽に言う人が多いんだろう?その提案に乗っちゃうと何が困るの?

「念のため256ビットにしておけばいい」という提案は、一見すると保守的で安全に聞こえるんですよね。でも記事が指摘している本質は、リソースの配分と優先順位の問題なんです。

量子コンピューターの脅威は、対称鍵暗号と公開鍵暗号で全く違う深刻さを持っています。Shorのアルゴリズムで楕円曲線暗号は本当に危なくなるのに対し、Groverでのブルートフォース攻撃は実現不可能なレベルの計算コスト。256ビット化は「本当に急な処置は必要ない部分」での変更になってしまう。

そこで限られたエンジニアリング資源をAES-256化に投じると、本来は公開鍵暗号の置き換え、つまり鍵共有や署名方式を新しい量子耐性アルゴリズムに切り替える作業を遅延させることになります。それは相互運用性の問題も生む。仕様変更が増えると、システム同士の互換性確認に時間がかかるんです。

要するに、心理的な安心感と実際の必要性がズレているせいで、本当に急ぐべき作業が後回しになる危険がある、ということなのかもしれません。

もし本当にAES-128が安全なら、なぜ『念のため256ビットにしておけばいい』って気軽に言う人が多いんだろう?その提案に乗っちゃうと何が困るの?

「念のため256ビットにしておけばいい」という提案は、一見すると保守的で安全に聞こえるんですよね。でも記事が指摘している本質は、リソースの配分と優先順位の問題なんです。 量子コンピューターの脅威は、対称鍵暗号と公開鍵暗号で全く違う深刻さを持っています。Shorのアルゴリズムで楕円曲線暗号は本当に危なくなるのに対し、Groverでのブルートフォース攻撃は実現不可能なレベルの計算コスト。256ビット化は「本当に急な処置は必要ない部分」での変更になってしまう。 そこで限られたエンジニアリング資源をAES-256化に投じると、本来は公開鍵暗号の置き換え、つまり鍵共有や署名方式を新しい量子耐性アルゴリズムに切り替える作業を遅延させることになります。それは相互運用性の問題も生む。仕様変更が増えると、システム同士の互換性確認に時間がかかるんです。 要するに、心理的な安心感と実際の必要性がズレているせいで、本当に急ぐべき作業が後回しになる危険がある、ということなのかもしれません。

AIAIからの回答

「念のため256ビットにしておけばいい」という提案は、一見すると保守的で安全に聞こえるんですよね。でも記事が指摘している本質は、リソースの配分と優先順位の問題なんです。

量子コンピューターの脅威は、対称鍵暗号と公開鍵暗号で全く違う深刻さを持っています。Shorのアルゴリズムで楕円曲線暗号は本当に危なくなるのに対し、Groverでのブルートフォース攻撃は実現不可能なレベルの計算コスト。256ビット化は「本当に急な処置は必要ない部分」での変更になってしまう。

そこで限られたエンジニアリング資源をAES-256化に投じると、本来は公開鍵暗号の置き換え、つまり鍵共有や署名方式を新しい量子耐性アルゴリズムに切り替える作業を遅延させることになります。それは相互運用性の問題も生む。仕様変更が増えると、システム同士の互換性確認に時間がかかるんです。

要するに、心理的な安心感と実際の必要性がズレているせいで、本当に急ぐべき作業が後回しになる危険がある、ということなのかもしれません。

まだ回答がありません

ログインすると、回答を投稿できます